CVE-2024-48248: Vulnerabilidade crítica no NAKIVO Backup & Replication expõe arquivos

A vulnerabilidade CVE-2024-48248 afeta o software NAKIVO Backup & Replication, permitindo que invasores...

A vulnerabilidade CVE-2024-48248 afeta o software NAKIVO Backup & Replication, permitindo que invasores...

A vulnerabilidade CVE-2025-24893 foi identificada na interface de busca Solr da plataforma XWiki,...

A VMware, uma das principais fornecedoras de soluções de virtualização e computação em...

A vulnerabilidade CVE-2025-27364 é uma falha crítica de execução remota de código (RCE)...

A segurança de produtos de gerenciamento do ciclo de vida de produtos (PLM)...

A CVE-2024-13011 é uma vulnerabilidade crítica identificada no plugin WP Foodbakery para WordPress,...

Famoso por espalhar ransomwares, Phorpiex intriga até mesmo a Microsoft por sua persistência e inteligência em...

Ler a notícia

Os invasores, além de exigir resgate das organizações, agora estão ameaçando seus clientes, usuários e terceiros....

Ler a notícia

Batizado de Bizarro, o trojan cresceu capturando senhas bancárias de usuários do Android. Vizinhos da América...

Ler a notícia

Com a entrada da LGPD em vigor, em setembro do ano passado, tem se falado muito...

Ler a notícia

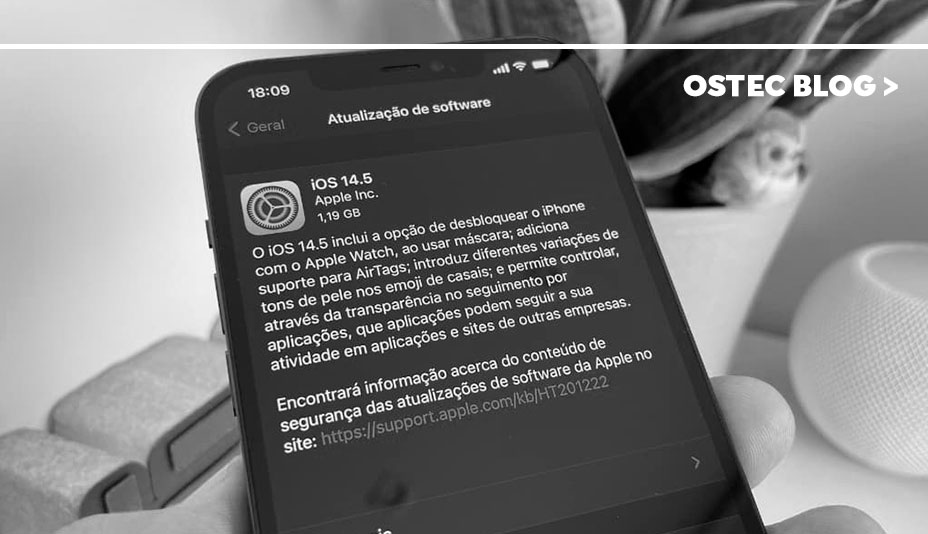

Teor da política de dados do aplicativo ainda permanece o mesmo, mas só entrará em vigor...

Ler a notícia

Para golpistas virtuais, empresas menores representam grandes negócios, que lhes rendem lucros imensos. Dados mostram que...

Ler a notícia

O GitHub adicionou suporte para proteger as operações SSH Git, usando chaves de segurança FIDO para...

Ler a notícia

Pesquisa da HP mostra que pais em home office e jovens adultos são os usuários mais...

Ler a notícia

Inúmeros ataques virtuais acontecem diariamente, em todas as partes do mundo. Eles atingem, na maioria das...

Ler a notícia

Órgãos pedem adiamento das mudanças de privacidade do app para analisar a proteção de dados, direitos...

Ler a notícia

Conhecido pelo nome de Ryuk, malware contou com o desleixo de um colaborador ligado aos trabalhos....

Ler a notícia

Suspenso em junho do ano passado, serviço de pagamentos do aplicativo foi relançado após meses de...

Ler a notícia

Apenas uma semana após o lançamento do iOS 14.5, a Apple já começou a distribuir atualizações...

Ler a notícia

Babuk se concentra na extorsão por roubo de dados e nunca criptografa arquivos. O modelo de...

Ler a notícia

Invasores pedem um resgate de US$ 5 milhões em troca de não vazar dados confidenciais. O...

Ler a notícia

Defacement ou deface – como é conhecido de maneira popular -, é uma técnica que consiste...

Ler a notícia

Pais devem tomar medidas para proteger os jovens contra riscos cibernéticos, que crescem conforme surgem novas...

Ler a notícia

Ameaças virtuais surgem a todo instante e representam um grande desafio para profissionais de tecnologia que...

Ler a notícia

Projetado para furtar todo tipo de logins e passwords, FluBot capta inclusive dados bancários, e consegue...

Ler a notícia

Cibercriminosos exploram conectividade e a falta de segurança digital para tornar esses malwares ainda mais perigosos....

Ler a notícia