CVE-2024-48248: Vulnerabilidade crítica no NAKIVO Backup & Replication expõe arquivos

A vulnerabilidade CVE-2024-48248 afeta o software NAKIVO Backup & Replication, permitindo que invasores...

A vulnerabilidade CVE-2024-48248 afeta o software NAKIVO Backup & Replication, permitindo que invasores...

A vulnerabilidade CVE-2025-24893 foi identificada na interface de busca Solr da plataforma XWiki,...

A VMware, uma das principais fornecedoras de soluções de virtualização e computação em...

A vulnerabilidade CVE-2025-27364 é uma falha crítica de execução remota de código (RCE)...

A segurança de produtos de gerenciamento do ciclo de vida de produtos (PLM)...

A CVE-2024-13011 é uma vulnerabilidade crítica identificada no plugin WP Foodbakery para WordPress,...

Apesar da grande quantidade de empresas que continua sofrendo ataques cibernéticos, pode-se dizer que os gestores...

Ler a notícia

Já está mais do que claro que uma empresa não pode ficar sem um planejamento de...

Ler a notícia

Em um relatório intitulado “A bad luck BlackCat”, os pesquisadores da Kaspersky revelaram os detalhes de...

Ler a notícia

Não confie em nada e nem em ninguém. É essencialmente esse o conceito do modelo de...

Ler a notícia

Os cibercriminosos estão sempre aperfeiçoando seus golpes e ataques. Agora, eles estão usando métodos populares de...

Ler a notícia

A Anatel (Agência Nacional de Telecomunicações) tem tratado a segurança cibernética com prioridade, e isso motivou...

Ler a notícia

Uma pergunta recorrente entre gestores de empresas de variados portes e segmentos é se sua empresa...

Ler a notícia

É comum ouvir falar de empresas que sofreram ataques cibernéticos e ficaram horas – ou dias...

Ler a notícia

Pesquisadores da Randori, empresa de segurança digital, emitiram alerta sobre uma vulnerabilidade que está sendo utilizada...

Ler a notícia

Geralmente, os cibercriminosos exploram vulnerabilidades em redes corporativas para obter acesso indevido. Porém, em uma reviravolta...

Ler a notícia

Na última quarta-feira, 04, o GitHub anunciou uma importante mudança. Com o intuito de aumentar a...

Ler a notícia

O grupo REvil ransomware voltou com uma nova infraestrutura e uma amostra de malware atualizada com...

Ler a notícia

Ainda que hoje os cartões de crédito sejam tão presentes no dia a dia, não é...

Ler a notícia

Os cibercriminosos estão utilizando uma campanha massiva de falsas atualizações do Windows 10 para distribuir o...

Ler a notícia

Os temas envolvendo saúde e segurança digital nos Estados Unidos são tão relevantes naquele país que...

Ler a notícia

Segundo o artigo escrito por Alex Shootman, CEO do Workfront, para a Harvard Business Review (12/2018),...

Ler a notícia

Segundo um relatório divulgado pela Kaspersky, os ataques DDoS (Distributed Denial of Service – ataques de...

Ler a notícia

Se no Brasil a LGPD ainda carrega um certo ar de novidade, em outros países algumas...

Ler a notícia

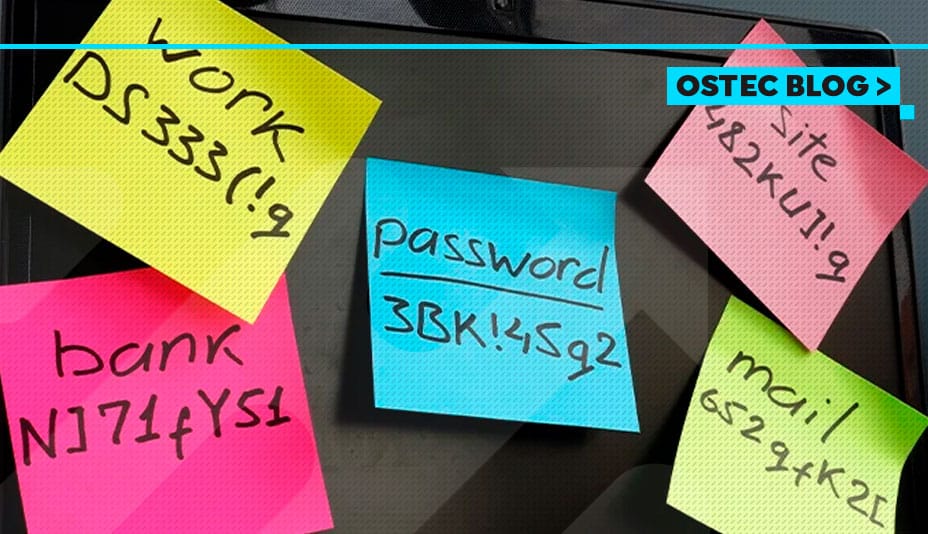

Não há mal algum em questionar a segurança de sistemas que armazenam senhas. Pelo contrário; é...

Ler a notícia

Na madrugada de sexta-feira, 22, o grupo que opera o ransomware Lockbit alegou ter se apoderado...

Ler a notícia