This post is also available in: Português

O suposto ataque do grupo RansomEXX à Gigabyte pode levar ao vazamento de dados confidenciais da Intel, AMD e American Megatrends.

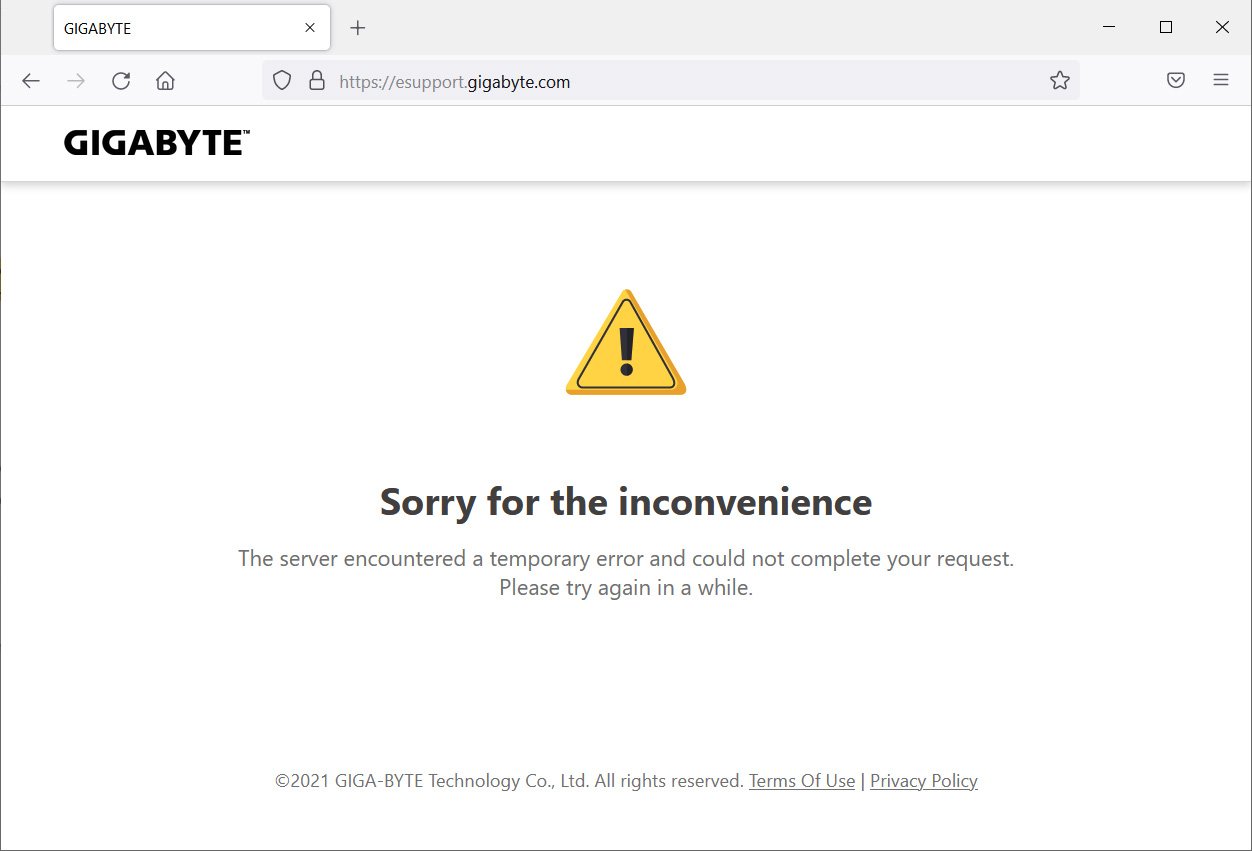

A fabricante taiwanesa de hardware e componentes para PCs Gigabyte foi alvo de um ataque ransomware. O ataque aconteceu na quarta-feira, 4, deixando os sistemas e diversos sites da companhia momentaneamente fora do ar.

Imagem/Reprodução: BleepingComputer

Segundo o BleepingComputer, que reportou o caso na última sexta-feira, 6, o grupo RansomEXX – anteriormente conhecido como Defray – é o responsável pelo incidente. O ataque obrigou a Gigabyte a desligar parte de seus sistemas, o que afetou múltiplos de seus sites e páginas de suporte.

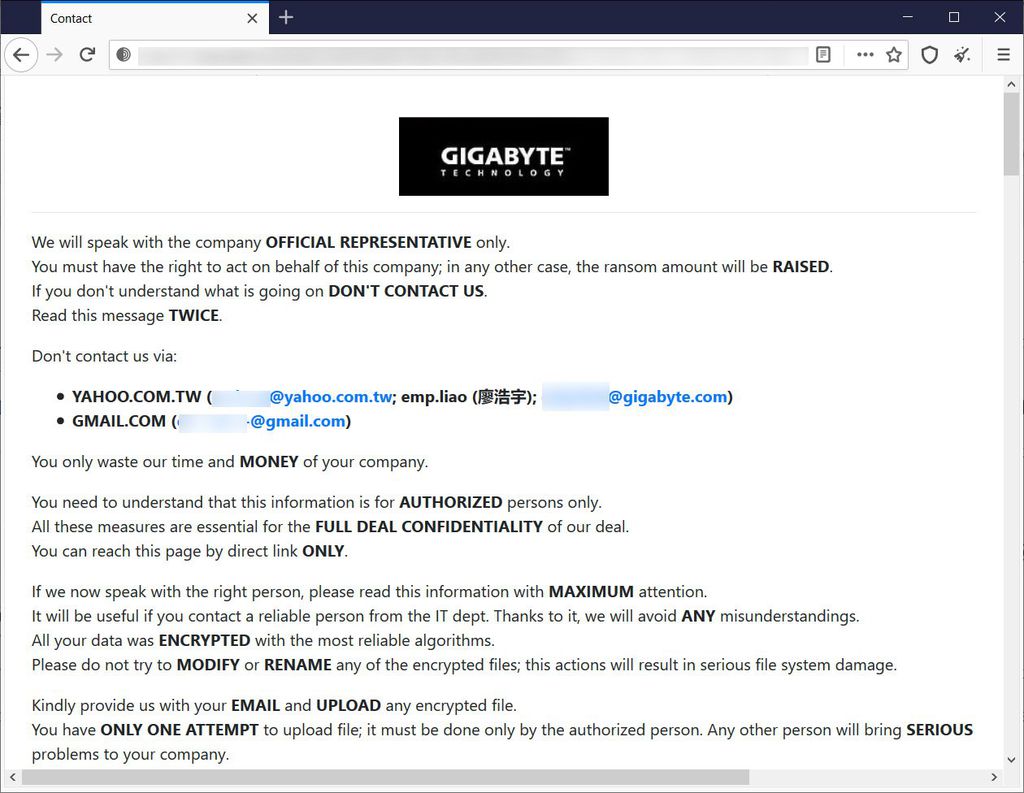

Os cibercriminosos estão ameaçando publicar os 112 GB de dados roubados caso o resgate não seja pago pela empresa. Entre os dados que podem ser vazados, estão documentos confidenciais da Intel, AMD e da American Megatrends.

Entretanto, o valor do resgate não foi revelado. Os cibercriminosos divulgaram uma página pública que solicita aos executivos da Gigabyte que entrem em contato para negociar. Neste espaço também consta alguns documentos vazados, todos protegidos por acordos de confidencialidade entre as partes.

Imagem/Reprodução: BleepingComputer

Os cibercriminosos pedem que apenas responsáveis pela companhia afetada entrem em contato, enviando um arquivo criptografado pelo malware como prova de autenticidade. Na sequência, toda a negociação acontecerá por e-mail. Eventuais contatos de pessoas não autorizadas podem causar problemas para as vítimas, com o aumento no valor exigido.

Em comunicado oficial, a Gigabyte confirmou ter sido vítima do ataque, mas disse que apenas um pequeno número de servidores, localizados em Taiwan, foram atingidos. A empresa disse ter detectado a atividade suspeita e desativado sua infraestrutura de forma a evitar disseminação, além de estar trabalhando ao lado das autoridades na investigação do caso.

A Gigabyte não comentou sobre uma possível negociação, o vazamento de documentos e nem sobre o fato de alguns sites ainda estarem fora do ar.

O ransomware RansomEXX

O RansomEXX iniciou suas atividades em 2018 originalmente com o nome Defray. Porém, em junho de 2020, quando se tornou mais ativo, foi renomeado como RansomEXX.

Como em outras operações, ele viola uma rede por meio do protocolo de área de trabalho remota, exploits ou credenciais roubadas.

Assim que obtiverem acesso à rede, eles coletarão mais credenciais à medida que lentamente ganham o controle do controlador de domínio do Windows. Durante essa propagação lateral pela rede, a gangue de ransomware irá roubar dados de dispositivos não criptografados usados como alavanca na extorsão de resgate.

O RansomEXX não ataca apenas dispositivos Windows, ele criou um criptografador Linux para criptografar máquinas virtuais atingindo servidores VMware ESXi.

O ransomware se tornou mais ativo no mês passado, alguns dos seus ataques incluem redes do governo do Brasil, o Departamento de Transporte do Texas, Konica Minolta, IPG Photonics e Tyler Technologies.

Fonte: BleepingComputer.

This post is also available in: Português